多様なリスクから企業のノウハウや機密情報である顧客情報を守るためには、対策の方針と規則を定めることが必要であり、定めた方針と規則を遵守するよう、社員への教育を行うことが重要です。

情報セキュリティを社員に習得させ、内容を実施するには社内教育が不可欠であり、その習熟度を確認するためにPDCA(※)の実施は重要です。また、社内教育の担い手としての、情報セキュリティに詳しいIT担当の存在が必須です。一般的な社内教育の内容は以下のとおりです。

※PDCA = Plan(計画)、Do(実行)、Check(測定・評価)、Action(対策・改善)の仮説・検証型プロセスを循環させ、マネジメントの品質を高めようという概念。

1. 周知徹底する情報セキュリティの網羅性

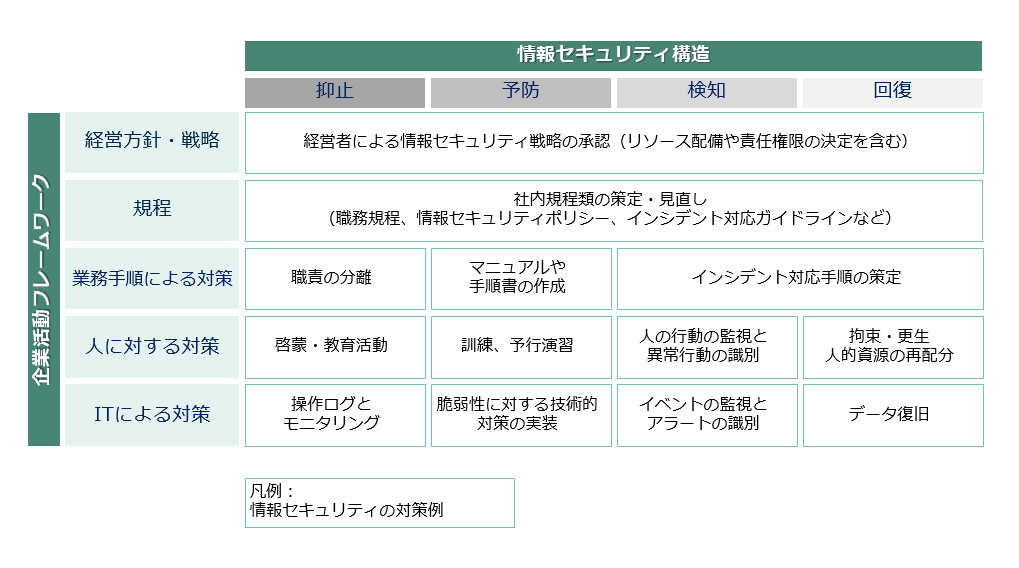

情報セキュリティの網羅的な対策が実行できているか把握するために以下のフレームワークを活用します。「抑止・予防・検知・回復」の構造と「戦略・ポリシー・プロセス・人・技術」の企業活動フレームワークを組合せることにより、対策の合理性が検討できます。

情報セキュリティの網羅的な対策フレームワーク図

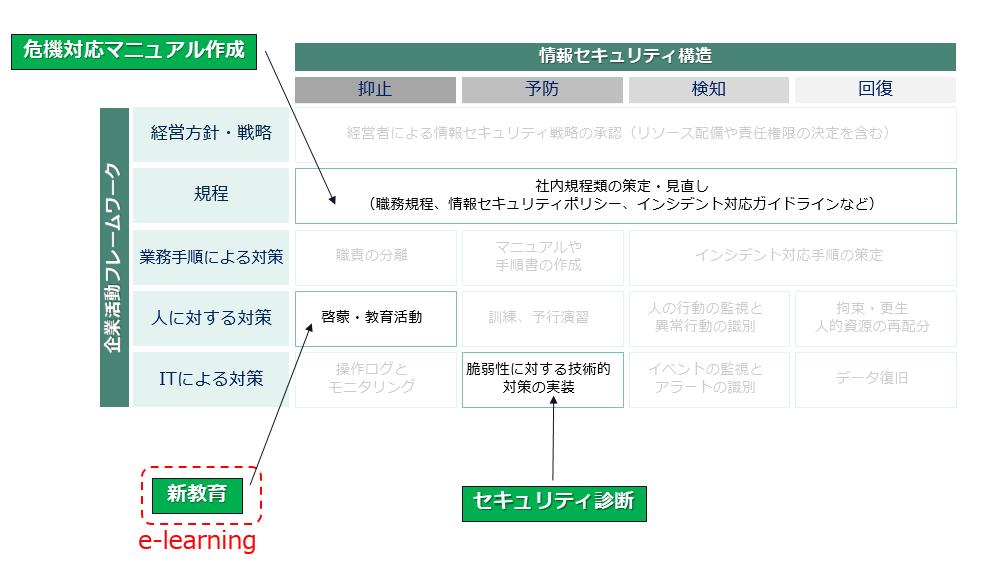

情報セキュリティ対策を計画・立案する際、当該対策期間に自社で実施する情報セキュリティ強化ポイントを決める必要があります。これは情報セキュリティの網羅的な対策フレームワークを用いて行うことができます。以下はその一例です。

2. 情報セキュリティの周知徹底

情報セキュリティ対策の基本は、ITガバナンスに記載した「情報セキュリティポリシー」を社内で整備して、その内容を全社員に習得・実施してもらうことです。以下は、そのアプローチの一例です。

- 情報セキュリティポリシーのPDCAを企画すること。

- 情報セキュリティポリシーを整備すること。

- 情報セキュリティポリシーの重要な部分を就業規則に記載すること。

- 会社から貸与された機器(パソコンやスマートフォンなど)は業務専用であり、私的で利用不可

- 会社から提供されたIDやパスワードは他人に共有不可など

- 会社から貸与された機器(パソコンやスマートフォンなど)を事故で紛失した場合は始末書を提出し、過失の場合は弁償すること

- 情報セキュリティポリシーの要点を新入社員研修に含めること

- 情報セキュリティポリシーの要点や最近の脅威に関して、定期的に情報セキュリティ研修を実施すること

- 情報セキュリティポリシーや最近の脅威の習得レベルを確認するために、定期的に当該対策の訓練を実施すること

3. 情報セキュリティe-ラーニングの実施

「e-ラーニング」とは、ITを用いて行う学習のこと、あるいはe-ラーニングのための情報システムを指すこともあります。

上記(2.5)について、社内外で対面での座学研修実施という方法もありますが、e-ラーニングは受講者に「集合する場所や受講時間の縛りがない」ため、勤務している社員の学習はより合理的・効果的であります。

続いて、e-ラーニングを実装する全体フローおよびアプローチの事例は以下のとおりです。

次に「情報セキュリティe-ラーニング」の事例を紹介します。以下の各項目のリンクをクリックしてご確認ください。

4. 対策の有効性確認アプローチ:なりすましメール対策のための訓練

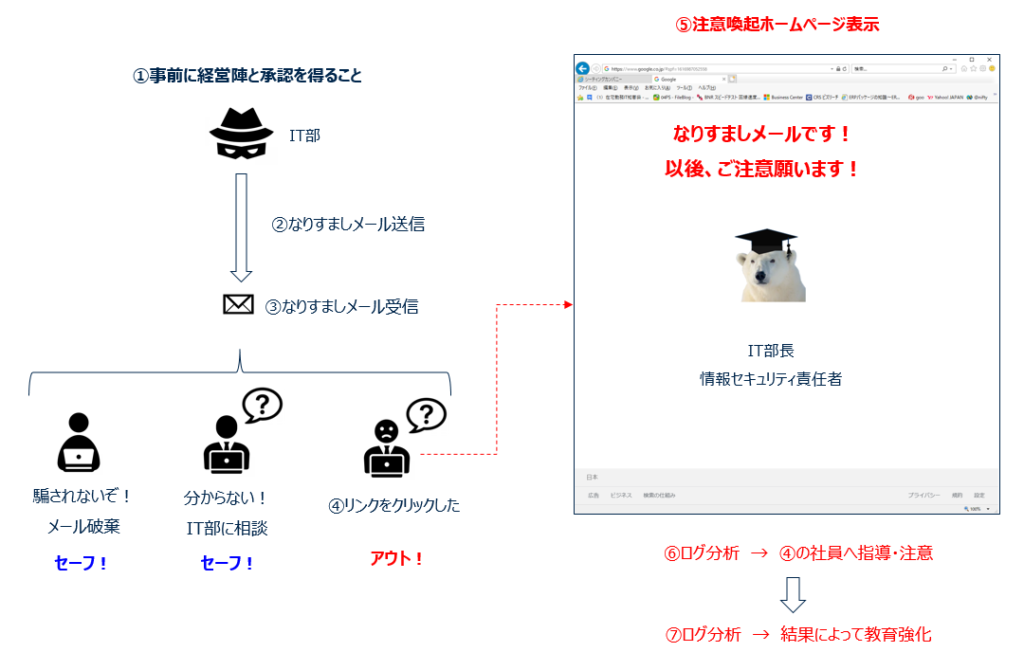

情報セキュリティ対策の有効性を確認する一つのアプローチとして、「なりすましメール対策」の訓練があります。近年、実際に多大な被害が発生しているケースがあるためです。そして、このプロセスの全体イメージは以下の通りです。

| No. | 内容 | 詳細 | 備考 |

| 1 | 経営陣の事前承認を得ること | 本取組みについて、経営陣に実施の承認を得ること | ・目的、目標、内容、スケジュール、コスト、リスク |

| 2 | なりすましメール送信 | 本取組みの仕組みを作成して、訓練をスタートする | ・ なりすましメール、注意喚起するホームページ、アクセスログ管理 |

| 3 | なりすましメール受信 | 対象はパソコンを使用している全社員 | --------- |

| 4 | リンクをクリックした | なりすましメールのリンクをクリックした | ・不注意な社員の存在 |

| 5 | 注意喚起ホームページ表示 | リンクをクリックした→注意喚起ホームページが表示される | --------- |

| 6 | ④の社員へ指導・注意 | 不注意な社員へ指導・注意 | ・不注意な社員へ指導・注意 |

| 7 | 結果によって教育強化 | 不注意な社員数が多い場合、教育強化必須 | ・e-Learning, 座学研修など |

★特記事項:なりすましメールへの対策は、「あやしいメールにあるリンクや添付ファイルは絶対に開かない」ことです。

★なりすましメール対策の訓練でクリックしたり添付ファイルを開いた社員の割合の目安:セーフレベルは全ユーザーの15%以下としてください。

★なりすましメールとは?

・なりすましメールとは、悪意のある第三者が企業や団体に偽装して送信するメールのことです。本文に記載されたリンクなどから詐欺サイトに誘導し、企業の電話番号や住所、口座情報、顧客情報などを盗み取ります。

・過去には企業が数億円規模の大金をだまし取られる事件も発生しており、無視できない問題になっています。

★なりすましメールの手口:

1- フィッシング詐欺

なりすましメールから偽装したサイトに社員を誘導し、パスワードやクレジット番号などを盗み取ります。誘導先のサイトは精巧に作られており、一見すると本物との区別がつきません。

2- クリック詐欺

なりすましメール内にあるリンクをクリックさせて、架空請求ページに誘導する詐欺です。誘導先のページには「会員登録していただきありがとうございました」「入会金の支払期日は〇月〇日です」などの文面が表示されます。

3- キーロガーによる不正アクセス

なりすましメールから特殊なソフトウェアをインストールさせることで、キーボードの操作情報を取得します。盗まれたパスワードや個人情報は、口座からの不正送金に利用されたり、重要データのコピーに利用されたりします。

4- BEC 「Business E-mail Compromise」

ビジネスメール詐欺とは、業務用メールを盗み見して経営幹部や取引先になりすまし、従業員をだまして送金取引などに係る資金を詐取するなどの金銭的な被害をもたらすサイバー攻撃です。

★なりすましメールに対する対策

- あやしいメールにあるリンクや添付ファイルは開かない

- URLやメールアドレスは公式のものか確認

- 二段階認証を設定する

- パスワードは複雑な文字列にして定期的に変える

- 知らない人からのSNS登録の申請は安易に承諾しない

- OSやセキュリティソフトの更新を怠らない

ワンポイントメッセージ:結局、最大のセキュリティホールは"人"であり、社内教育の実施が必須です。

★情報共有:情報セキュリティに対応する組織について:

大手企業では、SOC(Security Operation Center)かCSIRT(Computer Security Incident Response Team)という情報セキュリティ対応を専門的に行う組織を設置しており、両者の役割は以下のとおりです。

SOCの目的は、組織内のファイアウォールやネットワーク機器、各業務アプリケーションの「ログ」を取得し、分析して、攻撃の兆候を早期段階で見抜くことです。

CSIRTは情報セキュリティのインシデント発生時の「対応」に重点を置いて、そのレスポンスを担当するチームです。その「対応」とは、情報セキュリティインシデント発生時にその原因を速やかに解析し、影響の範囲を明確にすることで被害の最小化を目指します。

なお、中小企業では、上記のような専門的な組織を設置する余裕はありませんが、IT部門のセキュリティ担当およびビジネスパワーユーザーの対応および全社向けの情報セキュリティe-ラーニングを実施することで、「最善の情報セキュリティ対策を施している」と言えます。

次項の”企業における全システムの概要”については「こちら」をクリックしてご参照ください。